6.5.2 Admin上下文

通过配置VDC(或虚拟上下文),可以使ACESM支持虚拟化,网络资源将被指定给某一特定上下文或在上下文间共享。在讨论ACESM技术(以图6-8为例)时,我们将使用到以下设备:

·Catalyst 6506-E数据中心交换机(主机名“tl-tsw2”)为服务器机箱,IOS版本为12.2(33)SXH2a。

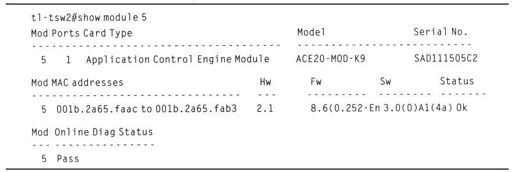

·在Catalyst 6506-E交换机(tl-tsw2)的第5个插槽安装了一个ACESM设备(主机名:“ACESM-123”),软件版本为3.0(0)A1(4a)。在完成IP连接和管理配置之前,可以通过在tl-tsw2上执行“session slot 5 processor 0”命令访问ACESM-123。默认的用户名/口令为admin/admin,可以使用该用户名和口令直接访问Admin上下文。

说明:admin和www用户都是系统默认用户,可以通过默认方法访问Admin上下文,其中admin是管理员的账户,主要完成管理任务,普通用户账户主要面向XML接口。如果将www用户删除,整个ACESM将无法启用XML接口。

代码清单6.23 展示了在交换机上执行“show module 5”命令以查看ACESM信息。

代码清单6.23 服务机箱的ACESM信息

存在两种主要的上下文类型:Admin和User。Admin是默认创建的上下文,不能对其进行更名操作,也不能删除。User上下文以及相应的资源配置,都由Admin上下文管理,换句话说,如果云服务供应商希望为特定租户提供User上下文,将需要从Admin上下文来配置它。

说明:ACESM基本代码的默认设置是一个Admin上下文带5个User上下文,不能对Admin进行更名操作,也不能删除Admin上下文。可以通过购买额外的许可来增加默认User上下文的数目,一个Admin模块最多可以扩展至250个User模块。

Admin上下文的基本配置包括:

·Admin上下文的VLAN管理

·Admin上下文的接入管理

·User上下文访问VLAN

·User上下文资源配置

Admin上下文的VLAN管理

为了建立IP连接,需要首先在交换机tl-tsw2创建一个VLAN管理器对ACESM Admin上下文进行管理,然后将同样的VLAN复制到ACESM-123的Admin上下文。这一过程需要6步完成:

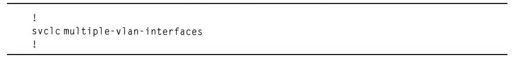

·Step1 如代码清单6.24所示,激活tl-tsw2的多个SVI。默认的IOS代码确认只有一个为MSFC-路由功能而定义的SVI将被分配到一个服务模块,“svc multiple-vlan-interfaces”命令可以取消这一默认模式,或者为服务模块(例如ACESM-123)启动多SVI。

说明:寻址链路要求在ACESM和采用路由部署模式的MSFC间使用多SVI技术。

代码清单6.24 激活ACESM的多SVI

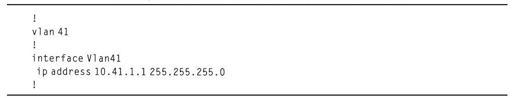

·Step2 比较简单,如代码清单6.25所示,创建VLAN管理器(例如VLAN 41)以及它在tl-tsw2上相应的SVI。

代码清单6.25 创建ACESM的VLAN管理器和相应的SVI

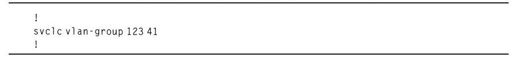

·Step3 如代码清单6.26所示,将新创建的VLAN管理器(VLAN 41)分配给tl-tsw2上的一个SVCLC VLAN组(“123”)。调用“svclc vlan-group<group_number><vlan_list>”命令可以将VLAN分配到一个服务线卡(Service Line Card,SVCLC)VLAN组。

代码清单6.26 将VLAN分配到SVCLC VLAN组

说明:每一个SVCLC VLAN组都可以容纳多个VLAN,但是每一个VLAN只能属于一个SVCLC VLAN组。

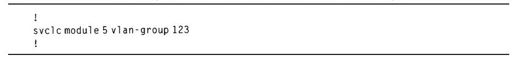

·Step4 如代码清单6.27所示,将SVCLC VLAN组“123”与ACESM-123关联起来。可以使用“svclc module<slot-number>vlan group<group-list>”命令,将SVCLC VLAN组“123”被分配到tl-tsw2的第5个插槽,这也是存放ACESM-123的位置。

代码清单6.27 将SVCLC VLAN组与ACESM关联起来

说明:多个ACESM可以共享同一个VLAN组。

·Step5 在ACESM-123的Admin上下文中创建SVI的管理器,如代码清单6.28所示。

代码清单6.28 在ACESM的Admin上下文中创建SVI管理器

说明:在ACESM上,创建的任意SVI默认都是“shut down”,要记得调用“no shut down”命令来撤销这一默认模式。

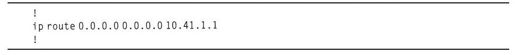

·Step6 如代码清单6.29所示,在ACESM-123的管理上下文中定义默认路由。默认定义好的路由的下一跳将指向tl-tsw2上相应的SVI IP(10.41.1.1)。

代码清单6.29 在ACESM的Admin上下文定义默认路由

Admin上下文的接入管理

所有指向ACESM-123 Admin上下文的网络流量都必须经过管理服务协议的显式允许,此过程包含以下3步:

代码清单6.30 创建ACESM Admin上下文的类图

·Step1 在ACESM-123的Admin上下文创建一个类映射,如代码清单6.30所示。类图中“REMOTE-ACCESS”定义了允许通向ACESM-123的Admin上下文的网络流量,包括SSH、TELNET、ICMP、SNMP以及HTTP。

·Step2 在ACESM-123Admin上下文创建协议映射,如代码清单6.31所示。协议映射“REMOTE_MGMT_ALLOW_POLICY”定义了“允许”动作来确认Step1(参见代码清单6.30)中类图匹配成功的网络流量。为了实现接入管理,需要一个类型为“management”的协议映射。

代码清单6.31 在ACESM的Admin上下文中创建协议映射

·Step3 将“REMOTE_MGMT_ALLOW_POLICY”协议映射应用到SVI管理器(参见代码清单6.28),可以在ACESM-123的Admin上下文中调用“service-policy input”命令,如代码清单6.32所示。

代码清单6.32 将协议映射应用到ACESM Admin上下文的SVI管理器

说明:目前,ACESM软件版本仅支持任意服务-协议的界内定向。

用户VLAN接入VLAN

通常,为了在ACESM上提供User上下文,要求服务器机箱支持三种VLAN接入:

·面向客户的VLAN

·面向服务器的VLAN

·为WAN优化器集群或簇特定的VLAN

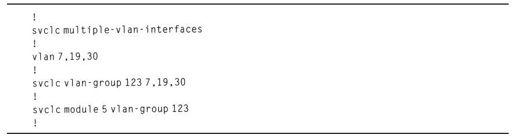

为了解释这个问题,我们在tl-tsw2上创建VLAN7、VLAN9和VLAN30,如代码清单6.33所示。VLAN19属于面向客户的VLAN,VLAN 7属于面向服务器的VLAN,而VLAN30则为WAN优化器集群服务。以上VLAN都被分配到SVCLC VLAN组123,而它又相应连接到ACESM-123。

代码清单6.33 User上下文的VLAN接入配置

用户上下文的资源分配

ACESM系统资源通过在Admin上下文配置的资源类分配给特定的User上下文。每一个User上下文也相应被赋予某个资源等级。

说明:每一个User上下文都属于一个名为“default”的资源类,只要资源可得(不能保证)这一类别拥有对系统资源的无限制访问权限。如果User上下文中没有用户自定义的资源类别,就可以使用默认资源类别,最多可以定义100个资源类别。

系统不同的资源类别都分配了一个最大和最小的资源比率,最小资源分配意味着一个有保证的资源分配,而最大资源分配既可以被认为是无限制资源使用也可以等同最小资源分配。如果用“unlimited”(例如100%)最大资源分配来定义一个资源等级,允许该资源组中其他的User上下文使用未被利用的那部分资源。

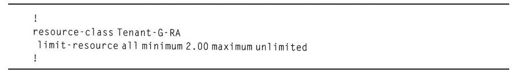

在代码清单6.34中,为“Tenant-G”的User上下文创建了一个名为“Tenant-G-RA”的资源等级,以便下一阶段(参见6.5.6节)能够使用它。这一资源等级能够保证2%(“最小2.0”)的ACESM系统资源,并且允许这一资源类别的其他User上下文可以访问剩下的未被利用或再分配(“最大unlimited”)的资源。

代码清单6.34 User上下文的资源分配配置

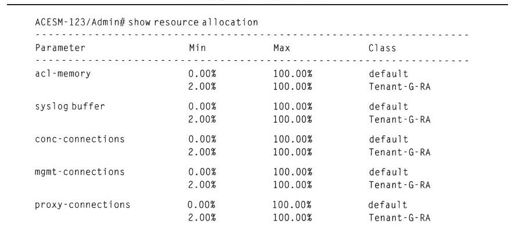

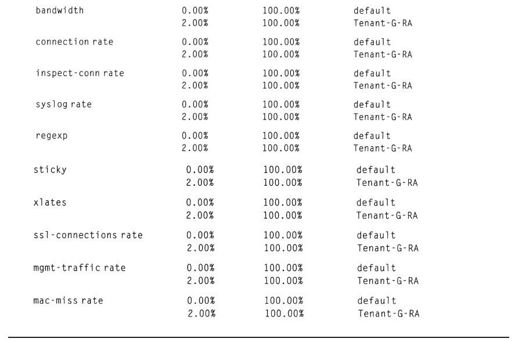

代码清单6.35说明了如何在ACESM-123上调用“show resource allocation”命令来验证资源等级信息。

代码清单6.35 资源分配验证